互联网的快速发展促进了各行各业的信息化建设,但也随之带来了诸多网络安全风险。大部分组织机构采用统一互联网接入方案,互联网出口承担着内部用户访问互联网的统一出口和对外信息服务的入口,因此在该区域部署相匹配的安全防护手段必不可少。

防火墙作为目前使用最为广泛的网络安全防护技术,它可以通过监测、限制、更改跨越防火墙的数据流,尽可能地对外部屏蔽网络内部隐私信息、结构和运行状况,以此来实现网络的安全保护。在大背景的影响下,使用国产化防火墙已然成为企业健康发展共识。

作为中国网络安全行业的技术创新领导厂商,山石网科积极布局国产化安全产品和解决方案,并推出了能够满足自主可控要求的国产化网络安全产品——山石网科国产化下一代防火墙。

图注:山石网科K系列国产化下一代防火墙

高性能、高可靠、高扩展,全方位守护用户安全

山石网科K系列国产化下一代防火墙,为业界首创采用国产关键元器件、自研操作系统, 整机吞吐突破百 G 的安全防护平台。其可广泛部署于高性能数据中心、大型互联网出口等大流量安全防护应用场景,为政府、金融、能源、涉密等行业用户提供智能化、 一体化、国产化边界安全解决方案。

在产品性能方面,山石网科国产化下一代防火墙具备强大的网络适应能力和复杂环境下的安全部署能力,可满足用户多样化的网络功能需求,降低用户网络建设成本;在具备全面安全防护的同时,更为用户提供业界领先的安全性能,其高吞吐、低延时、高并发等高性能优势,可为用户带来更快速的安全体验。

以山石网科国产化下一代防火墙K9180为例,产品采用创新的全分布式架构,通过智能流量分配算法实现业务流量在业务与接口模块(SIOM)上的分布式高速处理;通过资源管理算法专利技术充分发挥分布式多核处理器平台的潜力,进一步提升防火墙并发连接、每秒新建连接的性能,实现系统性能的全面线性扩展。

在智能防护层面,山石网科下一代防火墙提供了基于深度应用、协议检测和攻击原理分析的入侵防御技术,可有效过滤病毒、木马、蠕虫、间谍软件、漏洞攻击、逃逸攻击等安全威胁,为用户提供L2-L7层网络安全防护;同时具备优化的攻击识别算法、专业Web攻击防护功能、高性能的病毒过滤功能、支持千万级URL过滤功能、SSL加密流量全面威胁防护等功能。

安全防护的基础是对用户网络业务环境的全面感知,山石网科下一代防火墙通过网络流量深度检测和解析技术,能够对应用、用户、内容、国家地理等进行多维度的精准识别,为用户提供了前所未有的丰富而灵活的安全管控功能,打破传统静态、被动、孤立的防护模式局限性,使安全有效性和防御实时性得到大幅提升。

自适应、全感知、全覆盖,全生命周期安全服务

随着互联网技术的不断发展,在线网站的规模越来越大,防火墙作为网站的安全屏障,被大量的使用。防火墙数量的增加以及防火墙中安全策略条目的增加,安全工程师的运维工作量成倍的增长,应用交付往往要求防火墙策略能快速设置。用传统的人工方式运维大量的防火墙策略已经变得非常困难。

山石网科国产化下一代防火墙,围绕“极简运维”的理念优化产品配套设置,支持集中管理,借助HSM安全管理平台,可对多设备进行统一策略管理,设备配置管理及实时安全监控,从而实现网络的快速部署以及发生安全事件的及时响应,全面提升产品的核心价值。

另外,该国产化防火墙还支持系统日志,配置日志,流量日志,攻击日志及会话日志等类型日志的海量信息记录,可配合高效的山石网科 HSA安全审计平台,为用户提供上网访问行为的监管和审计,提高管理效率,降低运维成本。

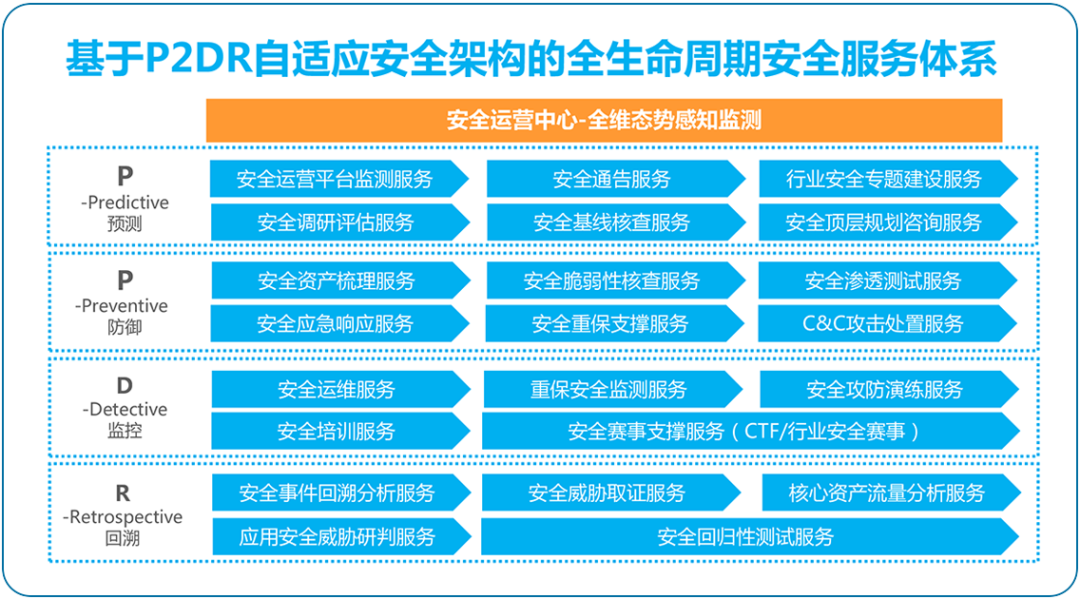

值得一提的是,山石网科结合多年行业客户安全研究、安全威胁处置经验,以自适应的P2DR安全架构为核心,从威胁预测、防御、监控、回溯四个角度出发,通过安全评估、应急保障、攻防演练、安全通告、安全培训等服务方式,着力为客户打造“自适应、全感知、全覆盖”的全生命周期安全服务体系,确保客户的网络安全、业务安全。

图注:山石网科全生命周期安全服务体系

结语

基于国产芯片和国产操作系统,山石网科发挥自身10余年硬件设计与软件研发的技术优势,研制、发布了基于兆芯CPU、龙芯CPU等国产化系列产品,除防火墙外,还有入侵防御系统、Web应用防火墙、应用负载均衡、网络安全审计系统、数据库审计与防护、综合日志审计、漏洞扫描系统、运维安全网关、数据安全综合治理平台、动态数据脱敏系统、静态数据脱敏系统、网闸等。

未来,山石网科将继续发挥已有技术积累和研发优势,以远见超越未见,为用户构筑高性能、高可靠、可扩展的国产化安全解决方案,为网信行业贡献更多“中国力量”。